Потеря $50 млн на тестовом переводе и ультиматум хакеру

Криптовалютный трейдер лишился активов на сумму $50 млн в стейблкоинах USDT. Причиной стала изощренная атака, известная как «отравление адреса» (address poisoning).

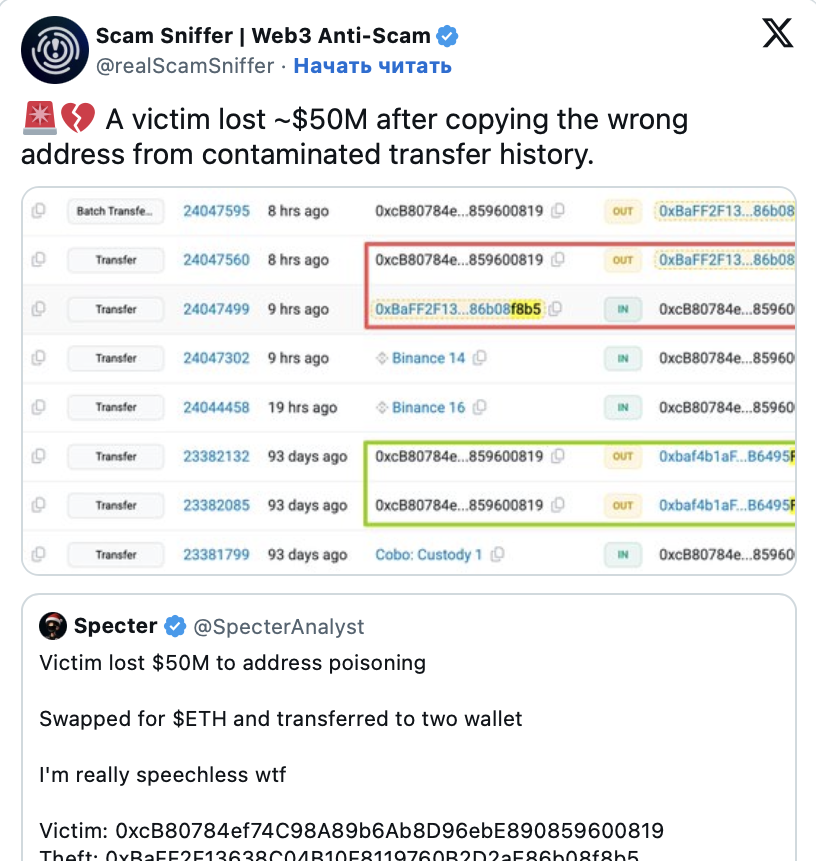

Эксперты по блокчейн-безопасности из компании Scam Sniffer сообщили об инциденте 20 декабря. Атака началась сразу после того, как жертва отправила тестовый перевод на свой же кошелек. Сумма пробной транзакции составила всего $50.

Механизм реализации мошеннической схемы

Трейдеры часто используют тестовые переводы как меру предосторожности. Таким образом они подтверждают правильность адреса получателя перед отправкой основной суммы. Однако это действие привлекло внимание автоматизированного скрипта злоумышленника. Программа мгновенно сгенерировала «поддельный» адрес кошелька.

Этот адрес был создан так, чтобы визуально имитировать кошелек жертвы. Начальные и конечные символы буквенно-цифровой строки полностью совпадали. Различия присутствовали только в средней части адреса. При беглом просмотре заметить подмену крайне сложно.

Затем злоумышленник отправил незначительную сумму криптовалюты со своего поддельного адреса на кошелек жертвы. В результате мошеннический адрес попал в историю последних транзакций пользователя. Интерфейсы многих кошельков отображают адреса в сокращенном виде, что усугубляет проблему.

Полагаясь на визуальную память, жертва скопировала адрес из истории операций. Полная проверка строки проведена не была. Вместо отправки средств на собственный безопасный кошелек, трейдер перевел 49 999 950 USDT напрямую хакеру.

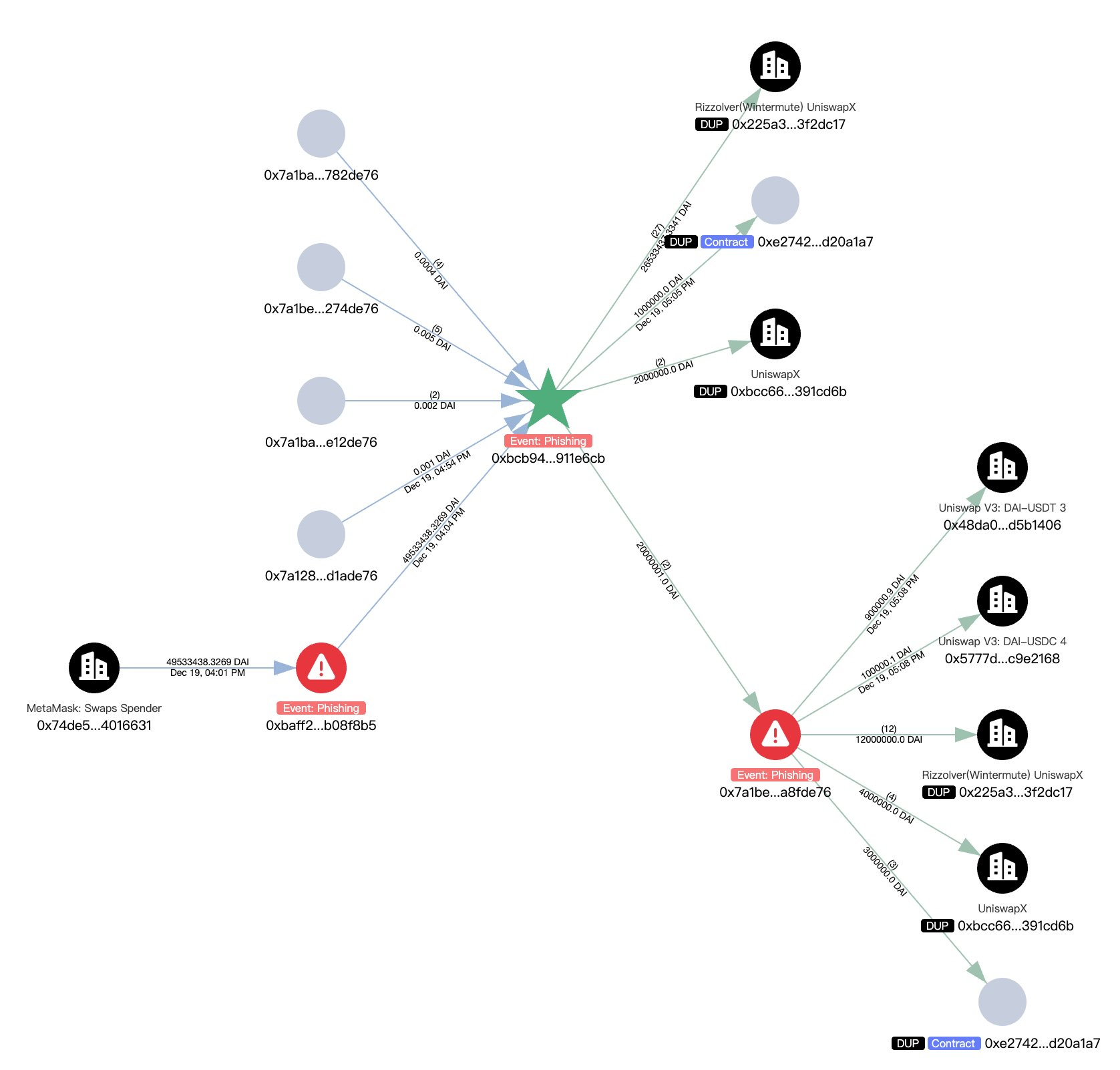

Отмывание похищенных средств

В попытке вернуть капитал пострадавший отправил сообщение в сети блокчейн. Он предложил хакеру оставить себе $1 млн в качестве вознаграждения «белого хакера». Условием стал возврат 98% похищенной суммы.

В сообщении также содержалось предупреждение о правовых последствиях.

«Мы официально возбудили уголовное дело. При содействии правоохранительных органов, агентств кибербезопасности и нескольких блокчейн-протоколов мы уже собрали существенные и действенные данные о вашей деятельности», — говорится в тексте транзакции.

Пострадавший дал злоумышленнику 48 часов на принятие решения. В противном случае он пообещал принять жесткие меры.

«Если вы не выполните требование: мы передадим дело в юридические и международные правоохранительные каналы. Ваша личность будет раскрыта и передана соответствующим органам. Мы будем неустанно преследовать вас в уголовном и гражданском порядке до тех пор, пока справедливость не будет полностью восстановлена. Это не просьба. Вам дается последний шанс избежать необратимых последствий», — заявил трейдер.

Уязвимость интерфейсов и человеческий фактор

Данный инцидент подчеркивает сохраняющуюся уязвимость в дизайне цифровых кошельков. Проблема кроется не в коде блокчейна, а в способе отображения информации и поведении пользователей.

Аналитики по безопасности неоднократно предупреждали о рисках сокращения длинных адресов. Разработчики делают это для удобства интерфейса. Однако такая практика создает возможность для манипуляций. Если проблема не будет решена на уровне UX/UI, злоумышленники продолжат эксплуатировать привычку пользователей проверять лишь первые и последние символы адреса.

The post Потеря $50 млн на тестовом переводе и ультиматум хакеру appeared first on BeInCrypto.