Арест работорговца в Индии, Solana как тайник для стилера и другие события кибербезопасности

Мы собрали наиболее важные новости из мира кибербезопасности за неделю.

- Более 700 браузерных криптокошельков оказались под прицелом инфостилера.

- Великобритания ввела санкции против Xinbi и скам-лагерей в Юго-Восточной Азии.

- Вредонос использовал Solana для кражи криптоданных и фишинга.

- Кибератака на производителя алкоблокираторов ограничила доступ к автомобилям.

Более 700 браузерных криптокошельков оказались под прицелом инфостилера

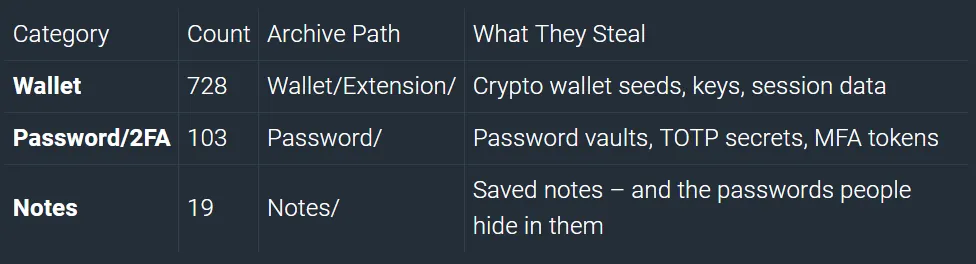

Новый инфостилер Torg Grabber нацелен на конфиденциальную информацию 850 браузерных расширений. Среди них криптовалютные кошельки, менеджеры паролей, приложения для заметок и двухфакторной аутентификации, сообщают исследователи кибербезопасности Gen Digital.

Первоначальный доступ к системе осуществляется с помощью техники ClickFix: злоумышленники перехватывают буфер обмена и обманом заставляют пользователя выполнить вредоносную команду PowerShell.

В список уязвимых расширений попали 728 криптокошельков вроде MetaMask, Phantom и TrustWallet.

Torg Grabber также собирает данные из Discord, Telegram, Steam, инструментов VPN, почтовых сервисов и десктопных версий криптоприложений.

Кроме перечисленных возможностей, вредоносное ПО способно:

- создавать цифровой отпечаток оборудования;

- анализировать установленное ПО (включая 24 антивируса);

- делать скриншоты рабочего стола;

- красть файлы из папок «Рабочий стол» и «Документы»;

- выполнять произвольный код на зараженном устройстве.

С конца 2025 года мошенники используют более эффективное HTTPS-соединение через инфраструктуру Cloudflare. Они научили стилер взламывать защиту куки-файлов в Chrome, Brave, Edge, Vivaldi и Opera.

По данным специалистов, с декабря 2025 по февраль 2026 года скомпилировано 334 образца, а новые командные серверы регистрируются каждую неделю.

Великобритания ввела санкции против Xinbi и скам-лагерей в Юго-Восточной Азии

26 марта правительство Великобритании ввело санкции против криптовалютного маркетплейса Xinbi и лиц, связанных со скам-лагерями в Юго-Восточной Азии.

Власти заявили, что площадка способствует продаже украденных персональных данных и предоставляет инструменты для поиска жертв, включая оборудование для спутникового интернета. Принятые меры ограничивают доступ сети к финансовым каналам.

Санкции также затронули компанию Legend Innovation, оператора #8Park — крупного мошеннического лагеря в Камбодже. По предварительным оценкам, там содержатся до 20 000 подневольных работников. Под ограничения попали директор фирмы Эанг Соклим и лица, связанные с финансовой сетью Prince Group.

По данным Chainalysis, в период с 2021 по 2025 год через Xinbi прошли транзакции на сумму более $19,9 млрд.

В Индии правоохранители арестовали Сунила Неллата Рамакришнана, также известного как Криш, по подозрению в переправке граждан в мошеннические криптоцентры в Мьянме.

Согласно властям, он был ключевой фигурой в процессе транспортировки жертв из Дели в Бангкок под предлогом легального трудоустройства в Таиланде. Людей принудительно перевозили в район Мьявадди, в частности в комплекс KK Park.

Обыски в резиденции подозреваемого связали его с операциями по торговле людьми в Камбодже.

Вредонос использовал Solana для кражи криптоданных и фишинга

Исследователи кибербезопасности Aikido зафиксировали новый этап кампании GlassWorm. Хакеры рассылают фишинговые наборы кода, которые крадут данные разработчиков и устанавливают троян удаленного доступа.

GlassWorm получает доступ через вредоносные пакеты, публикуемые в репозиториях программистов npm, PyPI, GitHub и на маркетплейсе Open VSX.

Операторы также взламывают аккаунты мейнтейнеров популярных проектов для внедрения отравленных обновлений.

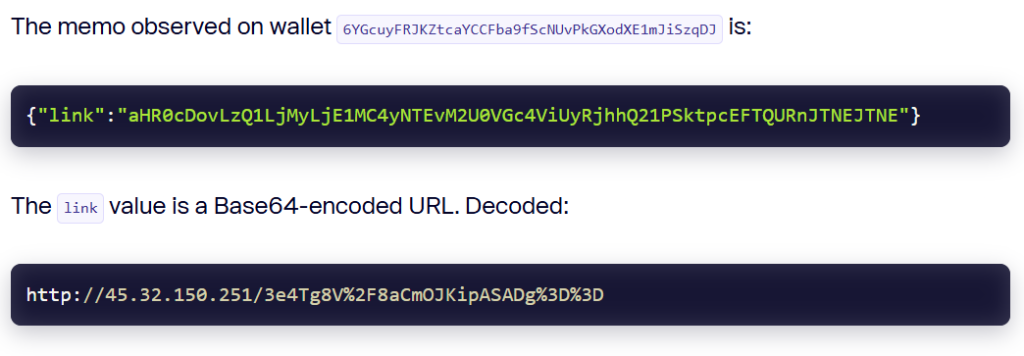

Вместо того, чтобы «зашивать» адрес управляющего сервера напрямую в код вируса (где его легко найти и заблокировать), хакеры использовали метод тайника или «мертвого дропа» и спрятали его в блокчейне Solana.

Программа-загрузчик подключается к сети и проверяет заранее заданные криптокошельки, ища транзакции со специальным текстовым примечанием — memo. Как только загрузчик его находит, он извлекает замаскированную ссылку, дешифрует и подключается к удаленному серверу. Вредонос не заражает системы с русской локализацией.

Второй этап атаки включает:

- кражу и сбор данных, эксфильтрацию криптокошельков и профилирование системы;

- передачу. Собранные данные сжимаются в ZIP-архив и отправляются на внешний сервер;

- догрузку. После передачи данных цепочка атак подтягивает еще два компонента.

Первый — это файл для обнаружения USB-устройств. Когда пользователь подключает аппаратный кошелек, появляется фишинговое окно:

- для Ledger — отображается фейковая ошибка конфигурации с 24 полями для ввода фразы восстановления;

- для Trezor — сообщение о «сбое проверки прошивки» и принудительной экстренной перезагрузке с аналогичными полями ввода.

Второй компонент — JavaScript RAT. Адрес для его загрузки извлекается через описание события в Google Calendar (еще один вариант «мертвого дропа»).

В его задачи входит запуск модуля скрытого удаленного рабочего стола, кража данных из браузеров и выполнение произвольного JavaScript-кода.

Кроме того, троян принудительно устанавливает расширение Google Docs Offline. Оно собирает дерево активных вкладок, историю до 5000 записей, скриншоты и содержимое буфера обмена. Расширение также ведет наблюдение за криптобиржами, например Bybit, отслеживая токены авторизации и ID устройств.

Кибератака на производителя алкоблокираторов ограничила доступ к автомобилям

Хакеры атаковали компанию Intoxalock — поставщика систем блокировки зажигания автомобилей в США. Из-за нарушения работы устройств часть владельцев не могли завести машины, сообщает издание «Хакер».

Intoxalock производит устройства, которые обязаны устанавливать пользователи, осужденные за вождение в нетрезвом виде. Для запуска двигателя нужно подуть в трубку для проверки допустимого уровня алкоголя в крови. В случае превышения нормы автомобиль не заведется. В некоторых штатах система дополнительно фиксирует GPS-координаты и системно фотографирует управляющего транспортом.

По данным СМИ, устройство подлежит обязательной калибровке примерно раз в месяц. Но из-за кибератаки поверка оказалась невозможна и водители с истекшим сроком проверки оказались заблокированы. Только в Коннектикуте проблема затронула 7–10% пользователей.

Компания продлила действие авторизации в сервисных центрах на 10 дней, однако отсрочка работала не для всех версий устройств и не во всех штатах.

22 марта систему восстановили. Руководство Intoxalock пообещало компенсировать расходы пользователей, включая эвакуацию авто.

Исследователь обнаружил троян в ИИ-приложении LiteLLM

В популярном ИИ-приложении LiteLLM обнаружили вредоносное ПО для кражи учетных данных. Об этом сообщил исследователь Каллум Макмахон из FutureSearch.

LiteLLM позволяет разработчикам подключаться к сотням различных нейросетей и управлять оплатой подписок. У проекта более 40 000 звезд на GitHub, тысячи форков, а количество скачиваний достигает 3,4 млн в день.

По словам Макмахона, вирус проникает в систему через сторонний программный пакет, на который опирается LiteLLM. Исследователь заподозрил заражение компьютера, когда он внезапно выключился сразу после загрузки софта. Ошибка в самом вредоносе привела к сбою системы, что выдало присутствие хакерского ПО.

Макмахон и известный разработчик Андрей Карпатый пришли к общему выводу: вирус создан с помощью вайб-кодинга без внимательной проверки.

Как действовал вредонос:

- крал все возможные учетные данные;

- использовал их для доступа к другим аккаунтам и пакетам, чтобы собрать еще больше паролей;

- распространялся по цепочке, захватывая все новые системы.

В TechCrunch отметили, что на сайте LiteLLM присутствуют бейджи прохождения крупнейших сертификаций безопасности SOC2 и ISO 27001, выданные после аудита Delve. Она позиционирует себя как сервис на базе ИИ, автоматизирующий проверки кибербезопасности.

По информации СМИ, ранее Delve обвиняли в генерации фейковых данных для отчетов, использовании сомнительных аудиторов и введении клиентов в заблуждение относительно их защищенности.

Oh damn, I thought this WAS a joke

— Gergely Orosz (@GergelyOrosz) March 24, 2026

... but no, LiteLLM *really* was "Secured by Delve" (the company that rubber stamped all of these audits, and seems to have been on the edge of fraudlent auditing, but useless for sure)

And so unspririsingly LiteLLM was compromised, badly https://t.co/P7FZrsagAb

Разработчикам LiteLLM удалось устранить угрозу спустя несколько часов после появления зараженной версии. Компания начала расследование совместно с Mandiant.

Также на ForkLog:

- Сооснователь Fenbushi Capital предложил награду за возврат украденных $42 млн.

- ZachXBT обвинил Circle в ошибочной заморозке 16 кошельков.

- Власти Ирландии получили доступ к биткоинам на €30 млн.

- Хакерская атака на Resolv обрушила стейблкоин USR.

- Google выявила цепочку эксплойтов DarkSword для взлома iPhone.

Что почитать на выходных?

В новом материале ForkLog рассказываем, как власти РФ планируют следить за каждой криптосделкой внутри страны и почему ключи от биткоин-кошельков придется делить с цифровым депозитарием.